Previsões da Safetica sobre proteção de dados para 2024

Na nossa busca por espreitar o futuro da proteção de dados, reunimos perspetivas da equipa de especialistas da Safetica, incluindo analistas de cibersegurança, ...

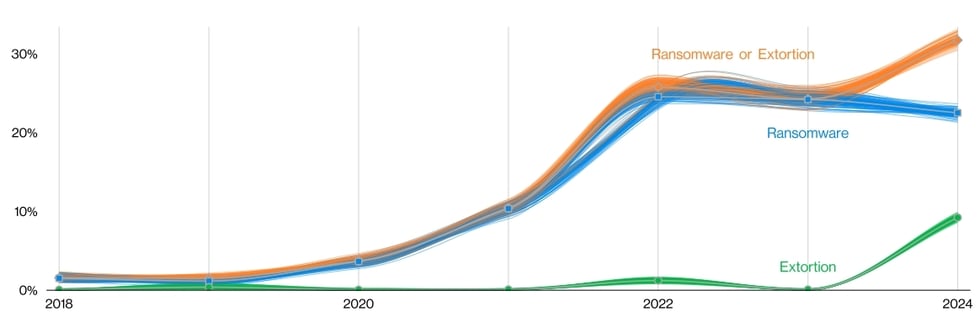

O ransomware continua a ser uma grande preocupação, afetando uma vasta gama de setores. Segundo o Data Breach Investigations Report de 2024 da Verizon, o ransomware mantém-se como ameaça de topo em 92 % dos setores, sendo que quase um terço de todas as violações de dados envolve ransomware ou outras formas de extorsão. Mais preocupante ainda é o quão sofisticadas se tornaram estas operações de ransomware, funcionando à semelhança de empresas legítimas, com as suas próprias equipas de marketing e departamentos de desenvolvimento. Estes grupos passaram mesmo a oferecer RaaS (Ransomware as a Service), facilitando a vida aos cibercriminosos que querem lançar ataques. É quase genial — exceto pelo facto de ser uma das ameaças de cibersegurança mais perigosas que existem.

Violações por ransomware e extorsão ao longo do tempo (Data Breach Investigations Report de 2024 da Verizon)

As violações ligadas a fornecedores terceiros ou a vulnerabilidades na cadeia de fornecimento estão também a aumentar. Este ano, 15 % de todas as violações estiveram associadas a infraestrutura de parceiros ou a problemas na cadeia de fornecimento, o que representa um aumento de 68 % face ao ano anterior. Boa parte deste aumento deve-se ao recurso a explorações zero-day em ataques de ransomware e extorsão.

Antes de avançarmos para passos práticos para proteger a sua organização contra ransomware, comecemos por compreender o que é o ransomware e por que motivo representa uma ameaça tão significativa para a cibersegurança das empresas. Em seguida, exploraremos 10 estratégias acionáveis para ajudar a salvaguardar os seus dados destes ataques.

O ransomware é um tipo de software malicioso (malware) concebido para extorquir dinheiro às vítimas, mantendo os seus dados como reféns. Em essência, o ransomware cifra os ficheiros da vítima ou bloqueia-lhe o acesso ao sistema, exigindo um pagamento em troca da chave de decifragem ou do acesso ao sistema.

O ransomware entra normalmente num sistema através de táticas de engenharia social, como e-mails de phishing, ou explorando vulnerabilidades em software desatualizado ou medidas de segurança fracas. Uma vez no sistema da vítima, cifra os ficheiros ou bloqueia o utilizador. O atacante exige então um pagamento, muitas vezes com prazo, ameaçando eliminar ou cifrar permanentemente os ficheiros se o resgate não for pago.

Os dados roubados através de ransomware são frequentemente vendidos na dark web. Pagar o resgate não garante o seu regresso em segurança — afinal, está a lidar com criminosos motivados pelo dinheiro, não pela boa consciência.

|

O ransomware pode entrar num sistema através de vários meios, incluindo:

|

Imagine alguém a entrar em sua casa e a trancar todos os seus bens valiosos num cofre que só essa pessoa pode abrir. É essencialmente isso que acontece quando um sistema é infetado por ransomware.

Quando o ransomware infeta um sistema, cifra alguns ou todos os ficheiros e documentos de uma organização, tornando-os inacessíveis. O cibercriminoso responsável pelo ataque exige então um pagamento para libertar os dados. Estes dados podem incluir tudo, desde dados sensíveis de clientes e detalhes financeiros a segredos de negócio e estratégias de marketing. O impacto é imediato e severo, perturbando as operações de negócio e colocando em risco informação sensível.

Pagar resgate a criminosos é, em qualquer caso, desencorajado. Quando é pedido um resgate, é fundamental contactar primeiro as autoridades competentes.

Em alguns casos, a remoção do ransomware pode ser possível sem pagar o resgate. Tal depende do tipo de ransomware e da forma como foi instalado no sistema. Tentar remover ransomware sem o conhecimento e as ferramentas adequados pode causar mais danos ao sistema e tornar potencialmente irrecuperáveis os ficheiros cifrados.

As organizações devem ter um plano robusto de resposta a incidentes que inclua passos para a remoção e a recuperação face a ransomware. Esse plano deve envolver o isolamento dos sistemas infetados, a identificação do tipo de ransomware e a utilização de ferramentas de decifragem, quando disponíveis. Cópias de segurança regulares e um bom plano de recuperação de desastres podem também mitigar o impacto de um ataque de ransomware.

|

Leitura adicional: Como criar uma política sólida de prevenção de perda de dados (um plano passo a passo) |

Prevenir ataques de ransomware pode parecer assustador, mas, com a abordagem certa, é muito gerível. Vejamos alguns passos simples que a sua organização pode dar para se manter em segurança:

Atualizações regulares: certifique-se de que todo o seu software, do sistema operativo às ferramentas de segurança, está sempre atualizado. Os hackers adoram encontrar fraquezas em software antigo, por isso manter tudo atual ajuda a fechar essas brechas. Automatize as atualizações para tornar isto ainda mais fácil.

Palavras-passe complexas: incentive todos na sua organização a utilizar palavras-passe fortes e únicas e certifique-se de que as alteram regularmente.

Autenticação multifator: adicione uma camada extra de segurança através do MFA. Isto significa que, mesmo que alguém obtenha a sua palavra-passe, ainda precisará de uma segunda forma de verificação, como um código enviado para o telemóvel.

Cópias de segurança frequentes: faça cópias de segurança regulares de todos os dados importantes e guarde-as num local seguro e offline. Desta forma, se o ransomware atacar, não perderá tudo nem terá de pagar um resgate para recuperar os seus dados.

Teste os restauros: teste ocasionalmente as suas cópias de segurança para garantir que consegue mesmo recuperar os dados. Mais vale saber agora se algo não está a funcionar corretamente.

Formação em segurança: eduque regularmente os seus colaboradores sobre como manter os dados da organização em segurança, incluindo como detetar e-mails de phishing e outras ciberameaças. Quanto mais souberem, mais segura estará a sua organização.

Monitorize o comportamento dos colaboradores: seja restringindo transferências de dados, controlando anexos de e-mail ou monitorizando a utilização de armazenamento na cloud, defina políticas que garantam que as suas práticas de tratamento de dados estão alinhadas com as boas práticas de segurança. Teste a sua equipa com e-mails de phishing simulados para ver como reagem em cenários reais. Isto pode ajudar a melhorar as respostas e a consciência.

Antivírus e antimalware: utilize software avançado de antivírus e antimalware em todos os dispositivos. Mantenha esse software atualizado para que possa detetar as ameaças mais recentes.

Deteção e resposta em endpoint: utilize ferramentas de prevenção de perda de dados (DLP) que lhe deem visibilidade em tempo real sobre o que se passa na sua rede, incluindo funcionalidades de controlo de dispositivos que restringem a utilização de dispositivos de armazenamento amovíveis e outros periféricos. Isto impede que o malware seja introduzido na sua rede através de dispositivos externos.

Segmente a sua rede: divida a sua rede em secções para conter potenciais danos. Se uma parte for infetada, não se irá propagar a todo o lado.

Controlos de acesso: conceda acesso a dados e sistemas sensíveis apenas a quem realmente precisa. Quanto menos pessoas tiverem acesso, menor será o risco. Implemente a abordagem Zero Trust para uma proteção máxima.

VPNs e acesso seguro: utilize VPNs e ferramentas de acesso remoto seguro para qualquer pessoa que se ligue de fora do escritório. Garanta que estas ferramentas estão corretamente configuradas e atualizadas.

Software de partilha de ambiente de trabalho: limite quem pode usar software de partilha de ambiente de trabalho e monitorize a sua utilização para impedir acessos não autorizados.

Cifre dados sensíveis: certifique-se de que cifra os dados sensíveis, garantindo que, mesmo que o ransomware cifre os seus ficheiros, os dados se mantêm seguros e inacessíveis aos atacantes. Isto adiciona uma camada extra de segurança, dificultando a vida aos cibercriminosos no aproveitamento dos dados roubados, tornando-os menos lucrativos para eles.

Ferramentas de DLP: utilize software de DLP para monitorizar e controlar o movimento de dados na sua rede em tempo real. Isto ajuda a identificar e a responder rapidamente a comportamentos suspeitos, como acessos não autorizados a dados ou transferências de grande escala que possam indicar um ataque de ransomware.

Deteção de anomalias: as ferramentas avançadas de DLP podem detetar padrões invulgares de acesso a dados, ajudando a identificar potenciais ataques de ransomware numa fase inicial.

Plano de resposta: tenha um plano claro para o que fazer caso o ransomware ataque. Este deve incluir passos para isolar sistemas afetados, notificar pessoas-chave e recuperar dados.

|

Leitura adicional: Estratégias de gestão de risco interno para empresas de média dimensão |

A consequência mais óbvia de um ataque de ransomware é a perda de acesso a dados e sistemas críticos, perturbando significativamente as operações de negócio e conduzindo a perdas financeiras. Em alguns casos, as organizações podem ser forçadas a pagar o resgate para recuperar o acesso aos ficheiros, o que pode ser dispendioso e não garante o regresso seguro dos dados cifrados. Quer o resgate seja pago ou não, o risco de fuga de dados sensíveis é significativo.

|

Os ataques de ransomware bem-sucedidos podem resultar em:

|

A indisponibilidade da CDK GlobalEm julho de 2024, a CDK Global, um ator importante na indústria de software, tornou-se alvo de um ataque de ransomware com duas semanas de duração. Este ataque cibernético causou perturbações significativas em milhares de concessionários de automóveis que dependem da sua plataforma, afetando uma estimativa de 15 000 concessionários auto em toda a América do Norte. Os concessionários enfrentaram desafios operacionais como a impossibilidade de aceder a sistemas de gestão, interrupções no rastreio e encomenda de peças, e dificuldades em executar novas vendas e prestar financiamento. Para além disso, lutaram para agendar serviços de assistência e gerir inventários. Para além do caos operacional, a violação de dados sensíveis de clientes e de negócio por parte do grupo de ransomware representa uma séria ameaça. Em última análise, é reportado que a CDK transferiu 387 Bitcoin (cerca de 25 milhões de dólares) para a conta de criptomoeda da BlackSuit. |

O software de DLP da Safetica fornece uma linha de defesa essencial contra o ransomware. Eis como:

![]() Monitorização em tempo real: a Safetica monitoriza continuamente a atividade de dados na sua rede, detetando e alertando-o para qualquer comportamento suspeito que possa sinalizar um ataque de ransomware.

Monitorização em tempo real: a Safetica monitoriza continuamente a atividade de dados na sua rede, detetando e alertando-o para qualquer comportamento suspeito que possa sinalizar um ataque de ransomware.

![]() Análise comportamental do utilizador: ao analisar padrões no comportamento dos utilizadores, a Safetica consegue detetar anomalias e potenciais ameaças numa fase precoce, permitindo medidas proativas para travar o ransomware logo de início.

Análise comportamental do utilizador: ao analisar padrões no comportamento dos utilizadores, a Safetica consegue detetar anomalias e potenciais ameaças numa fase precoce, permitindo medidas proativas para travar o ransomware logo de início.

![]() Proteção de endpoint: as funcionalidades robustas de proteção de endpoint da Safetica impedem a execução de software não autorizado nos seus sistemas, reduzindo o risco de infeções por malware.

Proteção de endpoint: as funcionalidades robustas de proteção de endpoint da Safetica impedem a execução de software não autorizado nos seus sistemas, reduzindo o risco de infeções por malware.

![]() Cifragem automatizada: a Safetica cifra automaticamente dados sensíveis, garantindo que, mesmo que o ransomware consiga passar, a sua informação crítica permanece segura e inacessível aos atacantes.

Cifragem automatizada: a Safetica cifra automaticamente dados sensíveis, garantindo que, mesmo que o ransomware consiga passar, a sua informação crítica permanece segura e inacessível aos atacantes.

![]() Aplicação de políticas: com a Safetica, pode aplicar políticas de segurança rigorosas que controlam o acesso e o movimento de dados, minimizando as hipóteses de que estes caiam nas mãos erradas.

Aplicação de políticas: com a Safetica, pode aplicar políticas de segurança rigorosas que controlam o acesso e o movimento de dados, minimizando as hipóteses de que estes caiam nas mãos erradas.

Proteja os seus dados e apoie a conformidade regulamentar com a deteção precoce e a resposta rápida a ameaças internas e a riscos no fluxo de dados. Solução SaaS cloud-native única, com foco na segurança e na implementação rápida.

Na nossa busca por espreitar o futuro da proteção de dados, reunimos perspetivas da equipa de especialistas da Safetica, incluindo analistas de cibersegurança, ...

A cifragem de dados é uma pedra angular da cibersegurança, transformando informação legível num formato ilegível para a proteger contra acessos não autorizados ...

O ChatGPT não discrimina – é como um cachorrinho ansioso, a tentar satisfazer todos os pedidos do dono, tudo por aquele pequeno mimo (ou, no caso do ChatGPT, ...